CHI TIẾT BÀI VIẾT

CÁC HOẠT ĐỘNG CHÍNH CỦA ĐỘI ỨNG CỨU SỰ CỐ (INCIDENT RESPONSE TEAM) TRONG CSIRT

Các hoạt động của Đội Ứng Cứu Sự Cố có thể phân theo 3 nhóm sau:

1. Các hoạt động phản ứng sự cố

Các hoạt động này phát sinh tuỳ theo Sự kiện hoặc yêu cầu như báo cáo bị xâm nhập, lây nhiễm mã độc, lỗ hổng của ứng dụng, hoặc các thông tin từ hệ thống phát hiện xâm nhập hoặc nhật ký log của hệ thống, ... Đây là các hoạt động quan trọng của bất kỳ Đội ƯCSC nào. Tuỳ theo điều kiện và nguồn nhân lực hiện có mà Đội ƯCSC phải đáp ứng một phần hoặc tất cả các công việc bên dưới, gồm:

- Cảnh báo Sự cố: phổ biến thông tin mô tả về các tấn công, lỗ hổng bảo mật, cảnh báo xâm nhập, mã độc, các chiêu trò lừa đảo và các khuyến nghị giải quyết. Cảnh báo là phản ứng đối với vấn đề hiện tại để thông báo cho đối tượng phục vụ thuộc tổ chức chủ quản hoặc tổ chức bên ngoài hướng dẫn bảo vệ hoặc khôi phục hệ thống đã bị ảnh hưởng. Thông tin này có thể do Đội ƯCSC tạo ra hoặc có thể được phân phối lại từ các nhà cung cấp, các Đội ƯCSC khác hoặc từ các chuyên gia bảo mật, từ các bộ phận khác.

- Xử lý Sự cố tại chỗ hoặc hỗ trợ xử lý từ xa: thực hiện gỡ bỏ - ngăn chặn các nguy cơ và tấn công vào hệ thống bị Sự cố, khôi phục hệ thống, đánh giá các tác động gây ra do sự cố, lập báo cáo xử lý – khắc phục. Trường hợp ở xa, Đội ƯCSC có thể cử thành viên đến nơi sự cố để xử lý hoặc hỗ trợ, hướng dẫn cho nơi bị sự cố phục hồi qua điện thoại, email hoặc tài liệu hướng dẫn để những người tại chỗ có thể thực hiện việc phục hồi Sự cố.

- Phân tích Sự cố: là đánh giá các thông tin và bằng chứng hỗ trợ có sẵn hoặc các hiện vật liên quan đến sự cố, sự kiện. Mục đích của phân tích là để xác định phạm vi của vụ việc, mức độ thiệt hại gây ra do sự số, tính chất vụ việc và cách giải quyết. Đội ƯCSC có thể dùng kết quả phân tích lỗ hổng và các công cụ sử dụng để hiểu và cung cấp các phân tích đầy đủ về những gì đã xảy ra trên một hệ thống cụ thể. Hai hoạt động sau có thể thực hiện thêm như là một phần của phân tích sự cố, tuỳ theo nhiệm vụ, mục tiêu, và quy trình của Đội:

+ Thu thập bằng chứng điều tra số: thu thập, bảo quản, phân tích bằng chứng từ hệ thống bị xâm nhập để xác định các thay đổi

+ Theo dõi hoặc truy tìm: truy tìm nguồn gốc của kẻ xâm nhập hoặc xác định các hệ thống mà kẻ xâm nhập đã truy cập. Việc này cũng có thể liên quan đến xác định danh tính của kẻ xâm nhập, có thể tự thực hiện bởi các thành viên Đội ƯCSC hoặc hợp tác với cơ quan pháp luật, nhà cung cấp dịch vụ Internet hoặc các tổ chức có liên quan.

- Điều phối phản ứng Sự cố: Đội ƯCSC điều phối các hành động phản ứng các bên có liên quan đến sự cố như nạn nhân của tấn công, các địa điểm khác có liên quan đến tấn công, và các địa điểm yêu cầu hỗ trợ phân tích tấn công. Điều phối cũng có thể liên quan đến các bên cung cấp hỗ trợ cho nạn nhân như các nhà cung cấp dịch vụ Internet, các đội ƯCSC khác; và các quản trị mạng, quản trị hệ thống của điểm bị sự cố. Điều phối cũng có thể liên quan đến thông báo và hợp tác với cơ quan điều phối quốc gia, các cơ quan thực thi pháp luật.

- Xử lý các lỗ hổng: theo dõi và cập nhật các lỗ hổng mới liên quan đến hệ thống thông tin đang vận hành, phân tích lỗ hổng, thử nghiệm đánh giá các bản vá lỗi trước khi cập nhật chính thức lên hệ thống, sao lưu trước khi cập nhật, tổ chức cập nhật các bản vá lỗi đảm bảo an toàn

- Phân tích, xử lý các phương tiện nhân tạo: khắc phục sự cố, gỡ bỏ các phương tiện nhân tạo, phân tích để phát hiện hành vi và phương pháp hoạt động, lây nhiễm. Công việc này có thể thuê một bên thứ ba độc lập để thực hiện.

2. Các hoạt động ngăn ngừa sự cố

Các hoạt động này cung cấp các hỗ trợ và thông tin giúp cho việc chuẩn bị, bảo vệ, và bảo mật các hệ thống công nghệ thông tin chống lại các tấn công, các vấn đề hoặc các Sự kiện bảo mật, giúp giảm các Sự cố trong tương lai. Đây là các hoạt động cần được thực hiện trước các hoạt động khắc phục sự cố. Đội ƯCSC có thể thực hiện một phần hoặc tất cả các hoạt động được liệt kê bên dưới:

- Cấu hình và duy trì các công cụ, ứng dụng và hạ tầng bảo mật: cung cấp các hướng dẫn về cách thức cấu hình an toàn và duy trì các công cụ, các ứng dụng và hạ tầng công nghệ thông tin. Ngoài ra, Đội ƯCSC có thể thực hiện cấu hình cập nhật và duy trì các công cụ và dịch vụ bảo mật, các hệ thống máy chủ, các máy tính để bàn hoặc xách tay, các thiết bị cá nhân, ... đảm bảo an toàn

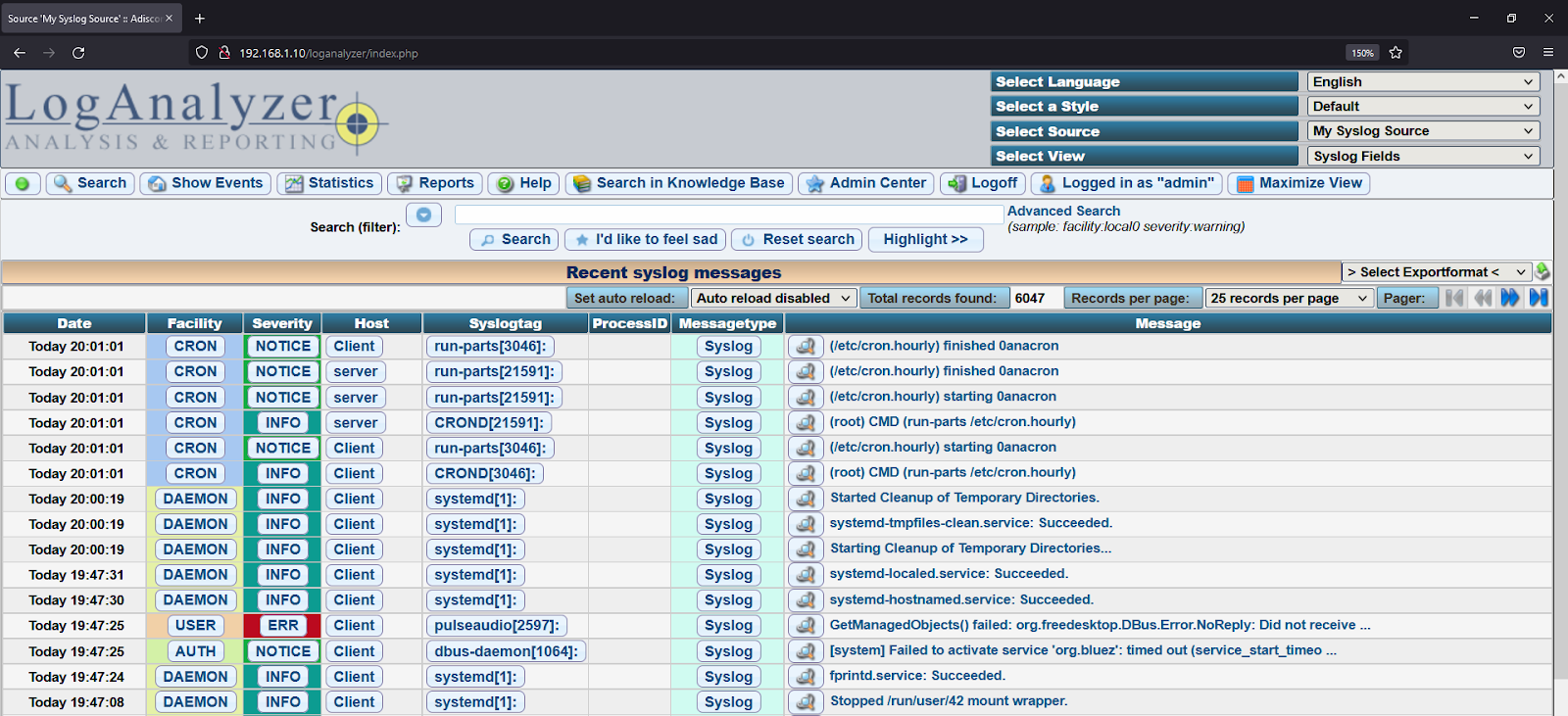

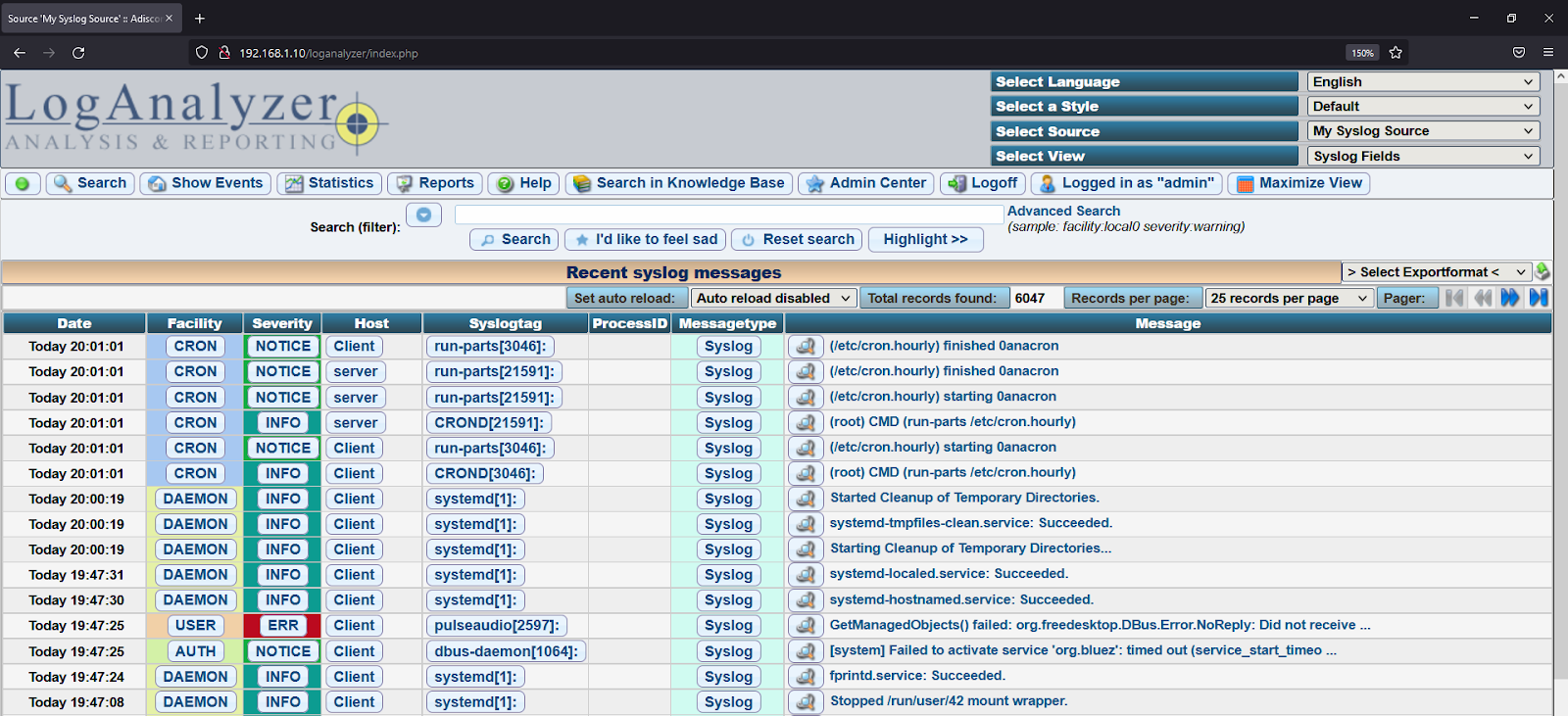

- Giám sát để phát hiện Sự cố, sự kiện bảo mật: tổ chức các hoạt động theo dõi, giám sát trên hệ thống bảo vệ an toàn hiện có, trang bị thêm các công cụ nhằm phát hiện sớm những nguy cơ xâm nhập, tấn công mạng. Ở những nơi có yêu cầu đảm bảo hệ thống thông tin phải hoạt động liên tục 24x7 cần phải xem xét việc tổ chức phương án giám sát tương ứng, bao gồm giám sát hoạt động và giám sát bảo mật.

- Triển khai các biện pháp, giải pháp phát hiện xâm nhập: dựa trên nhật ký của các thiết bị phát hiện xâm nhập IDS, thực hiện phân tích và cảnh báo với các sự kiện chạm đến ngưỡng quy định, chuyển tiếp cảnh báo đến cá nhân hoặc tổ chức có trách nhiệm để có các phản ứng phù hợp và kịp thời. Ở những nơi có khối lượng nhật ký log lớn, cần phải có các công cụ chuyên biệt để tổng hợp và biên dịch các thông tin.

- Đánh giá, kiểm tra an toàn của hệ thống công nghệ thông tin theo định kỳ hoặc theo yêu cầu: xem xét và phân tích tính an toàn hạ tầng công nghệ thông tin dựa theo các tiêu chuẩn hoặc các định nghĩa an toàn; xem xét việc thực hiện đảm bảo an toàn của tổ chức. Công việc này có thể tự thực hiện hoặc thuê một bên thứ ba độc lập thực hiện.

- Phát triển các công cụ bảo mật: thực hiện theo yêu cầu của đối tượng phục vụ hoặc tự phát triển của Đội ƯCSC, có thể là bản vá lỗi bảo mật cho các phần mềm dùng riêng, các công cụ hoặc kịch bản phát triển để mở rộng chức năng của các công cụ bảo mật hiện tại hoặc cơ chế ngăn chặn khai thác khi lỗ hổng mới công bố chưa phát hành bản vá lỗi.

3. Các hoạt động tăng cường đảm bảo an toàn

Các hoạt động bổ sung này độc lập với các hoạt động phản ứng với Sự cố và thường được các bộ phận khác như công nghệ thông tin, đảm bảo chất lượng, đào tạo thực hiện. Tuy nhiên, nếu Đội ƯCSC thực hiện hoặc hỗ trợ các hoạt động này sẽ giúp cải thiện an toàn chung của tổ chức chủ quản và xác định được các rủi ro, nguy cơ, và các điểm yếu của hệ thống. Các hoạt động này đóng góp gián tiếp vào việc giảm số lượng sự cố.

- Phân tích, đánh giá các rủi ro mất an toàn thông tin cho các hệ thống công nghệ thống tin, các quy trình hoạt động hoặc đánh giá các nguy cơ trong phạm vi của tổ chức chủ quản hoặc của đối tượng phục vụ để có các biện pháp và giải pháp phù hợp;

- Xây dựng và triển khai kế hoạch duy trì hoạt động liên tục và khôi phục thảm hoạ liên quan đến an toàn thông tin của tổ chức chủ quản. Tổ chức diễn tập kế hoạch định kỳ hàng năm để đảm bảo kế hoạch thực hiện được trong trường hợp Sự cố nghiêm trọng hoặc thảm hoạ;

- Huấn luyện, đào tạo, hướng dẫn về đảm bảo an toàn thông tin: tổ chức các khoá huấn luyện nâng cao nhận thức về đảm bảo an toàn thông tin cho toàn thể cán bộ, nhân viên trong toàn tổ chức chủ quản, hướng dẫn thực hiện các hoạt động về đảm bảo an toàn cho nội bộ và cho các cá nhân trong tổ chức, huấn luyện cho đội ngũ công nghệ thông tin của tổ chức chủ quản các kỹ năng cơ bản về đảm bảo an toàn và khắc phục Sự cố đơn giản;

- Triển khai kế hoạch đào tạo duy trì và/hoặc nâng cao kỹ năng chuyên môn cho các thành viên Đội ƯCSC;

- Tổ chức và/hoặc tham gia các diễn tập an toàn thông tin: định kỳ tổ chức các diễn tập đảm bảo an toàn thông tin về ứng phó kỹ thuật, chính sách trong các tình huống giả lập bị tấn công mạng, cử thành viên kỹ thuật – chính sách của Đội tham gia các diễn tập an toàn thông tin của quốc gia, khu vực hoặc do các tổ chức ứng cứu sự cố tổ chức;

- Tư vấn về an toàn thông tin: cung cấp lời khuyên và hướng dẫn thực hiện tốt nhất về an toàn cho nội bộ và cho các tổ chức bên ngoài nếu có yêu cầu. Các tư vấn có thể là các yêu cầu khi mua sắm, cài đặt hoặc bảo mật các hệ thống mới, các thiết bị mạng, các ứng dụng phần mềm, hoặc các quy trình hoạt động của tổ chức, hướng dẫn và hỗ trợ xây dựng các chính sách bảo mật của tổ chức.

.png)